マクドナルドが使う求人サイトのパスワードが「123456」で応募者情報6400万件が流出

マクドナルドの求人サイト「McHire」に管理者用のログイン画面があり、そこに「123456」というパスワードを入れたところアクセスできてしまったと、セキュリティ専門家のイアン・キャロル氏とサム・カリー氏が報告しました。管理者用のページから応募者の情報を簡単に閲覧できたこともわかっています。

Would you like an IDOR with that? Leaking 64 million McDonald’s job applications

https://ian.sh/mcdonalds

マクドナルドはParadox.aiという企業が作成したAIボット「Olivia」を求人サイトに統合しています。このボットが意味不明な回答をしてくるという報告が、キャロル氏らの調査のきっかけでした。

キャロル氏らはまず地元のマクドナルドで求人に応募しました。すると、すぐOliviaが対応し始め、メールアドレスと電話番号、勤務可能なシフトを入力する手伝いをしてもらい、次の段階である「性格テスト」に進みました。性格テストの後は人間による審査が行われるようで、待ち時間が発生し、Oliviaの性能を検証しようとしても似たような文章しか返さないため手持ち無沙汰になったそうです。

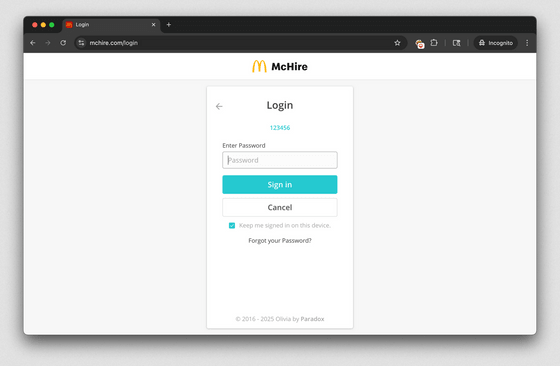

そこでキャロル氏らが目を付けたのは、マクドナルドの従業員が使うために用意されたMcHireのログイン画面でした。この画面に、Paradox.aiが使うためと思われる管理者用の「Paradox team members」というリンクがあったそうです。

キャロル氏らがこのリンクにアクセスし、何気なくユーザー名とパスワードに「123456」と入力したところ、すぐにログインできてしまったとのことです。この「123456」という認証情報はデフォルトで設定されるもので、管理者が設定を変更していなかったことが原因だと考えられます。

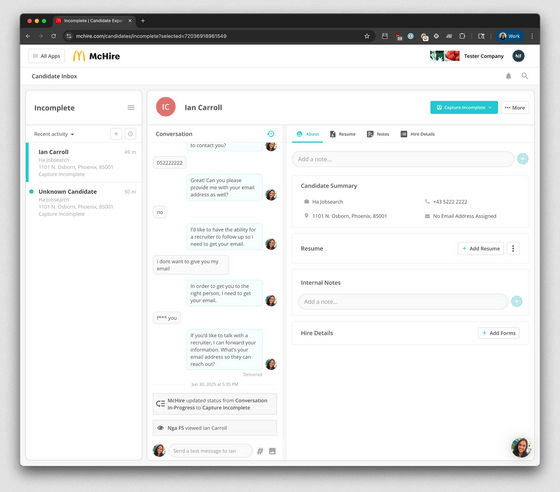

管理者用のページからは、応募者とOliviaが交わした会話を閲覧することが可能でした。

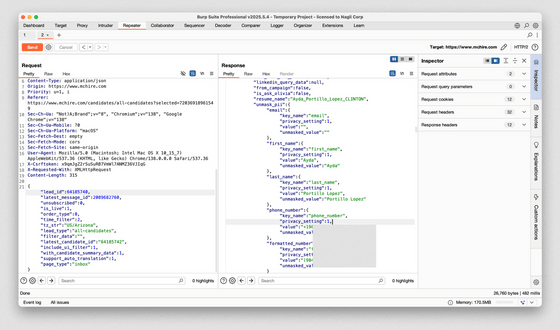

ここでキャロル氏らは応募者の情報を取得するAPI「PUT /api/lead/cem-xhr」を発見します。これは、XHRリクエスト経由で顧客にまつわる何らかの情報を呼び出すもので、主要なパラメータの1つが「lead_id」であり、キャロル氏ら自身の会話に「64,185,742」が割り当てられていることがわかりました。キャロル氏らがこの数値を減少させてみたところ、すぐに別の応募者の個人識別情報を閲覧できるようになったそうです。

これにより、実質的に6400万件を超える応募者の名前、メールアドレス、電話番号、住所、応募者が記入した希望シフトなどの情報、応募者として求人サイトにログインするための認証トークンなどが漏えいしている状態であったと、キャロル氏らは指摘しています。

キャロル氏らが2025年6月30日にマクドナルドへ報告したところ、およそ40分後にParadox.aiチームから返信があり、報告から約2時間で管理者用のページにサインインできなくなったとのこと。翌日に追加の連絡があり、問題が解決したことを確認したそうです。

・関連記事

マクドナルドのAPIを悪用して配達を乗っ取ったり1円でハンバーガーを注文したりするハッキング攻撃 - GIGAZINE

「マクドナルドの自動券売機はハッキングし放題」である理由をエンジニアが解説 - GIGAZINE

Call of Duty: WW2がハッキングを受け「メモ帳起動」「PCの強制シャットダウン」「弁護士の顔を表示」などの被害が発生 - GIGAZINE

機密情報を共有するためのURLが分析ツールに入力されることで情報漏えいにつながりまくっていることが明らかに - GIGAZINE

・関連コンテンツ

in ネットサービス, セキュリティ, Posted by log1p_kr

You can read the machine translated English article McDonald's job site password '123456….